بهترین فریلنسر های جهانی + معرفی 10 فریلنسر با درآمد بالا+ سوالات متداول🟢

مارس 21, 2024

امنیت سایبری با هوش مصنوعی + روش های ارتباط با AI در امنیت + مزایا🟢

مارس 22, 2024هنگامی که مردم به عوامل متداول جرایم سایبری فکر می کنند، ممکن است تماس تلفنی صوتی به ذهنشان خطور نکند. با این حال، در طول دهههای گذشته، مجرمان دریافت اطلاعات از طریق تلفن به طور فزایندهای سودآور بوده است. ویشینگ یا فیشینگ صوتی زمانی است که یک مجرم سایبری از تلفن برای به دست آوردن اطلاعات حساس از گیرنده به عنوان بخشی از یک حمله سایبری بزرگتر استفاده می کند. در اینجا چیزهایی است که باید بدانید تا از حملات ویشینگ در سال 2024 در امان بمانید.

ویشینگ چیست؟

در اینجا یک تعریف ساده از ویشینگ آورده شده است.

تعریف Vishing: Vishing (فیشینگ صوتی)، که گاهی اوقات به عنوان کلاهبرداری تلفنی از آن یاد می شود، زمانی است که مجرمان سایبری از تماس های تلفنی برای به دست آوردن اطلاعات حساس از گیرنده به عنوان بخشی از یک حمله سایبری استفاده می کنند.

بسیاری از مردم در مورد “فیشینگ” شنیده اند. فیشینگ شامل فریب دادن ایمیل یا پیام های متنی برای کلیک کردن بر روی پیوندهای فایل ها یا وب سایت هایی است که دارای بدافزار هستند. پیوندها همچنین ممکن است در تبلیغات آنلاینی که مصرف کنندگان را هدف قرار می دهند ظاهر شوند.

Vishing از کلاهبرداری های کلامی استفاده می کند تا افراد را فریب دهد تا کارهایی را انجام دهند که معتقدند به نفع آنهاست. Vishing اغلب از جایی شروع می شود که فیشینگ متوقف می شود.

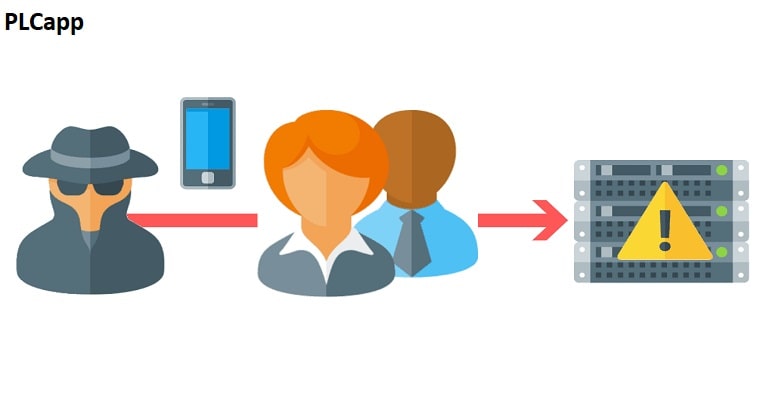

در مثال بالا، قربانی روی پیوندی برای یک تبلیغ آنلاین مربوط به علایق شخصی کلیک کرد. بدافزار تعبیه شده در پیوند باعث ایجاد قفلی شد که فقط “تکنسین” مفید در انتهای دیگر تلفن می توانست آن را برطرف کند. برای جبران این مشکل مقداری پول برای قربانی هزینه خواهد داشت. البته همه اینها یک کلاهبرداری بود و “شرکت” تکنسین منبع واقعی مشکل بود.

ویشینگ به عنوان یکی از رایج ترین هک های این دوران شناخته می شود

هدف از حملات ویشینگ چیست؟

در نهایت، حملات vishing مانند اکثر حملات سایبری، در مورد به دست آوردن پول از قربانی است. این کار را میتوان مستقیما انجام داد، با واداشتن شخص تلفنی به انتقال پول در طول آن تماس تلفنی یا تماسهای بعدی، اغلب با استفاده از ارزهای رمزنگاری شده یا کارتهای هدیه برای معکوس کردن و ردیابی پرداختها دشوارتر.

با این حال، برای مشاغل، حملات vishing اغلب برای به دست آوردن پول بیشتر به طور غیرمستقیم، از طریق دریافت اطلاعات حساس، مانند نامهای کاربری و رمز عبور، برای پیشبرد یک حمله پیچیدهتر طراحی شدهاند.

به عنوان مثال، vishing اغلب بخشی از یک حمله باج افزار است.

بیشتر بخوانید📙📙📙📙👈👈👈👈 : جلوگیری از فیشینگ

نمونه ویشینگ

اگر در سایتهای خبری برای نمونههای ویزینگ جستجو کنید، دهها نمونه خواهید یافت. بسیاری از آنها کلاهبرداری های طولانی مدتی هستند که افراد مسن را هدف قرار می دهند و به ازای هر قربانی از چند صد تا هزاران دلار سود می برند. با این حال، کل به دست آمده می تواند به میلیون ها نفر برسد، زیرا بررسی این کلاهبرداری ها دشوار است و مقیاس آن آسان است.

حملات vishing در حالی که کمتر رایج است، تجارت را نیز تهدید می کند، و ارزش کل دلاری یک حمله به راحتی می تواند از میلیون ها دلار فراتر رود. سزار و MGM، دو کازینو لاس وگاس، با استفاده از تکنیکهای فیشینگ و فیشینگ با هم مورد حمله قرار گرفتند.

مجرمان از اطلاعات یافت شده در لینکدین برای جعل هویت کارکنان از طریق تلفن با بخش فناوری اطلاعات استفاده کردند. سپس، آنها از اعتبارنامه های جدید ارائه شده توسط IT برای نفوذ به سیستم خود و نصب باج افزار استفاده کردند.

نتایج ویرانگر بود. MGM شاهد کاهش 10 تا 20 درصدی جریان نقدی و کاهش 2 میلیارد دلاری سرمایه بازار در طی 10 روزی بود که قادر به فعالیت نبودند.

سزار بر خلاف MGM تصمیم گرفت مبلغ 15 میلیون دلار را به هکرهای باج افزار به عنوان یک سرویس بپردازد. در واقع، اگر به طرح vishing اجازه دهید به نقطه ای برسد که باج افزار بر روی سیستم کسب و کار شما نصب شده است، پرداخت باج اغلب اقتصادی ترین راه است.

آمار ویشینگ

کلاهبرداری های تلفنی ده ها سال است که وجود داشته است، اما ماهیت این طرح ها در دهه گذشته به طرز چشمگیری تغییر کرده است. مجرمان اکنون می توانند شماره تلفن های محلی، حتی شماره تلفن نوه یا همکار شما را جعل کنند تا حرف های آنها معتبرتر به نظر برسد.

علاوه بر این، آنها می توانند از اطلاعاتی که به صورت عمومی در لینکدین در دسترس است برای سود بیشتر پرونده خود استفاده کنند. این ابزارها همراه با تمرین زیاد، حتی برای متخصصان فناوری اطلاعات نیز تشخیص ویشر را بسیار سخت کرده است.

به همین دلیل است که حدود یک سوم از کل آمریکایی ها در مقطعی قربانی کلاهبرداری تلفنی شده اند. مجموع تمام این حملات هزینه اقتصادی را از 29.8 میلیارد دلار در سال 2021 به 39.5 میلیارد دلار در سال 2022 افزایش داده است.

در سال 2022 روزانه حدود 300000 تا 400000 تماس تلفنی vishing در آمریکا ثبت شد. با وجود این، تنها 30٪ از متخصصان با اصطلاح “ویشینگ” در سال 2022 آشنا بودند، در حالی که این میزان در سال 2019 25٪ بود.

Vishing سومین عامل محبوب حملات سایبری به مشاغل است که میانگین ضرر ناشی از یک حمله موفقیت آمیز به 10.1 میلیون دلار می رسد.

تاکتیک های رایج ویشینگ

به گفته کمیسیون تجارت فدرال (FTC)، “هیچ جایزه ای وجود ندارد… شما دستگیر نخواهید شد… نیازی نیست اکنون تصمیم بگیرید… فقط کلاهبرداران از شما می خواهند که روش های خاصی را پرداخت کنید… [و] سازمان های دولتی به اطلاعات حساس خود را تایید کنید.»

این یک خلاصه بسیار خوب از تاکتیک های رایج ویشینگ است. اساساً، آنها از ابزارهای مشابه بازاریاب ها استفاده می کنند تا به شما این احساس را بدهند که اکنون نیاز به تصمیم گیری دارید و ریسک آنقدر زیاد است که باید به جای دل و جرأت خود به صحبت های ویشر گوش دهید.

در اینجا برخی از استراتژیهای خاص ویشینگ وجود دارد:

مشکلات بانکی یا سایر مشکلات حساب: ویشر وانمود می کند که از بانک شماست و می گوید مشکلی در حساب شما وجود دارد. آنها ممکن است اطلاعات کافی داشته باشند تا شما را به این فکر کنند که قانونی است. به عنوان مثال، چهار رقم اول کارت اعتباری شما احتمالاً مانند هر شخص دیگری است که از همان بانک استفاده می کند. سپس شما را مجبور می کنند که اطلاعات حساس تری را واگذار کنید تا بتوانند از حساب شما پول بدزدند.

بیشتر بخوانید📙📙📙📙👈👈👈👈 : فیشینگ اینستاگرام

مالیات یا سایر مشکلات پرداخت:

در این مورد، کلاهبرداران وانمود می کنند که عضو هستند

یک سازمان دولتی (احتمالا IRS در آمریکا، CRA در کانادا و غیره). آنها به شما می گویند که باید فوراً پرداخت کنید زیرا جریمه های اظهارنامه مالیاتی شما به سرعت در حال افزایش است. به یاد داشته باشید، خارج از نیکاراگوئه، هیچ دولتی بیت کوین نمی خواهد.

پشتیبانی فنی:

در این مورد، vishers به دنبال دسترسی به برخی از حساب های شخصی شما، به خصوص حساب ایمیل شما هستند. سپس میتوانند از توابع «گذرواژه گمشده» یا تمایل شما به استفاده مجدد از رمزهای عبور برای ورود به سایر حسابهای شما استفاده کنند.

نحوه ارتباط افراد با ویشینگ

جایزه رایگان:

در این صورت، به جای اینکه شما را بترسانند که به آنها پول بدهید، سعی می کنند در ازای وعده جایزه بزرگ، اطلاعات پرداخت را دریافت کنند.

جعل هویت:

به جای اینکه خود را به عنوان یک بانک یا سازمان دیگر جلوه دهید، برخی از حملات ویشینگ شامل جعل هویت یک شخص خاص است. نمونههای رایج عبارتند از اینکه خود را به عنوان مدیر عامل یا مدیر مالی کارفرما یا نوه خود نشان دهید.

کلاهبرداری های سرمایه گذاری یا اشتراک زمانی. کسانی که ویشینگ را انجام می دهند ممکن است شما را متقاعد کنند که اگر همین الان پرداخت کنید. می توانید یک معامله سرمایه گذاری عالی، یا تعطیلات ارزان، یا واقعاً هر چیز دیگری که ممکن است کسی وسوسه شود که بپذیرد، ببندید.

کلاهبرداری های خیریه:

ترس و هیجان می تواند شما را وادار به انجام کاری کند که در غیر این صورت ممکن نیست انجام دهید، اما غم و اندوه یا احساس گناه نیز ممکن است. کلاهبرداری های خیریه این کار را با ایجاد احساس غمگینی یا گناه در شما انجام می دهند و بنابراین تمایل بیشتری به ارائه اطلاعات پرداخت دارند.

بیشتر بخوانید📙📙📙📙👈👈👈👈 : اسمیشینگ

چگونه از حملات ویشینگ جلوگیری می کنید؟

اگر شما سه کار را انجام دهید، هیچ حمله ویشینگ موفق نخواهد شد: کاهش سرعت، قطع کردن و تماس مجدد.

سرعت خود را کاهش دهید: سازمان امور مالیاتی قرار نیست شما را در موقعیتی قرار دهد که مجبور به پرداخت جریمه در هنگام تلفن باشید. آنها قطعاً شما را مجبور به پرداخت با کارت های رمزنگاری یا هدیه نمی کنند! هر احساسی که آنها را تحت فشار قرار می دهند – ترس، گناه، هیجان – فقط چند نفس بکشید و به این فکر کنید که آیا این یک کلاهبرداری است یا خیر.

قطع کنید: اگر حتی کوچکترین احساسی دارید که چیزی کلاهبرداری است، تقریباً قطعاً کلاهبرداری است. به سادگی تلفن را قطع کنید. اگر تماس قانونی بود، می توانید در مرحله 3 متوجه شوید.

تماس مجدد: اگر شخصی از بانک آمریکا با شما تماس گرفت، می توانید همیشه تلفن را قطع کنید، شماره را به صورت آنلاین پیدا کنید و با آن شماره تماس بگیرید تا در مورد حساب خود سوال کنید. اگر موضوع مشروع بود، آن وقت آنها از آن مطلع خواهند شد. در غیر این صورت، به خاطر طفره رفتن از یک کلاهبرداری به پشت خود ضربه بزنید.

به عنوان یک رهبر فناوری اطلاعات، شما باید تیم خود را با دانش و ابزارهایی که برای جلوگیری از کلاهبرداریهای بدبینانه نیاز دارند، مجهز کنید.

دانش: 30 درصد از آمریکاییها اصطلاح ویشینگ را میشناسند. در حالی که بسیاری از افراد احتمالاً ایده کلی از کلاهبرداری های تلفنی دارند، ممکن است از پیچیده بودن آنها آگاه نباشند. شما باید آنها را از مشکلات و نحوه محافظت از کسب و کار در برابر این تهدید بزرگ آگاه کنید.

ابزارها:

انواع مختلفی از نرم افزارها برای محافظت از کارمندان در برابر حملات ویشینگ وجود دارد. مهمترین ابزار مورد نیاز راهی برای محافظت از حساس ترین اطلاعات شماست. TeamPassword وسایر برنامه های مرتبط با امنیت بهترین مدیر رمز عبور برای افراد است. وقتی کارمندان شما برای به اشتراک گذاشتن آنها نیازی به دانستن اعتبارنامه ندارند، نمی توانند به طور تصادفی آنها را با هکرها به اشتراک بگذارند.

Vishing چقدر رایج است؟

به گزارش بی بی سی، کلاهبرداری از کارت اعتباری در سال 2015 یک تجارت 16 میلیارد دلاری در سطح جهانی بود و ویشینگ به یک میلیارد دلار رسید. اساساً، هر زمانی که مجرمان به اطلاعات شخصی قربانیان دسترسی پیدا کنند، ویشینگ ممکن است رخ دهد.

مجرمان سایبری عمداً شرایطی را ایجاد می کنند که قربانیان ناآگاهانه را وادار کنند تا اطلاعات شخصی ارزشمندی مانند نام کامل، آدرس، شماره تلفن و شماره کارت اعتباری را به میل خود تحویل دهند.

با این اطلاعات، مجرمان سایبری بسته به کلاهبرداری، می توانند اتهامات تقلبی متعددی را آغاز کنند، که از هزینه های جعلی برای تعمیر رایانه یا نرم افزار آنتی ویروس شروع می شود.

وقتی مجرمان سایبری اطلاعات کمی در مورد علایق کاربر داشته باشند، Vishing رشد می کند. آنها از این دانش برای ایجاد احساس فوریت در مورد مشکلی در زندگی قربانی استفاده میکنند و سپس با ارائه راهحلی ساده برای مشکل با لحنی آرامبخش، برای نجات روز وارد عمل میشوند.

چگونه ویشینگ را بشناسیم؟

گاهی اوقات برای مردم دشوار است که تشخیص دهند چه زمانی مورد تحقیر قرار گرفته اند. قربانیان اغلب متوجه نمی شوند که فرد کمک کننده در آن طرف تلفن، آنها را تا زمانی که اعتبارنامه خود را تحویل ندهند، آنها را فریب می دهد. با این حال، برخی از علائم هشدار دهنده وجود دارد که می تواند به آنها کمک کند تا کلاهبرداری های احتمالی را شناسایی کنند.

در بسیاری از موارد، تماس گیرندگان، کارشناسان یا مقاماتی هستند که خود منصوب شده اند در زمینه های خود. آنها می توانند به عنوان تکنسین های کامپیوتر، بانکداران، پلیس یا حتی خود قربانیان ظاهر شوند.

با این حال، اگر این تماسگیرندگان قانونی باشند، احراز هویت حرفهای آنها با یک تماس تلفنی ساده دشوار نیست. اگر نتوانند – یا نخواهند – اطلاعات لازم برای تأیید هویت خود را ارائه دهند، نمی توان به آنها اعتماد کرد. اگر آنها اطلاعات تماس را ارائه دهند، هنوز مهم است که به طور مستقل مشروعیت را با استفاده از یک شماره تلفن عمومی رسمی برای تماس با سازمان مورد نظر تأیید کنید.

ویشینگ گاهی شکل روابط عاشقانه می گیرد!

نکته

اگرچه تسلیم شدن تحت فشار وسوسه انگیز است، اما احساس اضطرار دیوانه کننده یک پرچم قرمز بزرگ است. کاربران باید چند نفس عمیق بکشند، و سپس هر اطلاعاتی را که فرد در تماس ارائه میکند، بنویسند – بدون ارائه هیچ جزئیاتی از خودشان. دوباره، آنها می توانند به منابع شخص ثالث دسترسی پیدا کنند تا یک شماره تلفن عمومی برای تماس برای تأیید پیدا کنند.

گیرندگان این تماسها همچنین نباید روی پیوندهای موجود در ایمیلها (فیشینگ) یا پیامهای متنی SMS تلفن همراه (SMiShing) که ممکن است شخص روی تلفن ارسال کند، کلیک کنند. هر مکاتبهای احتمالاً حاوی «قلابهایی» است که بدافزاری را دانلود میکند که میتواند کنترل سیستمهای رایانهای را در دست بگیرد، اعتبار کاربران را بدزدد و حتی از کاربران جاسوسی کند.

اگر مصرفکنندگان تماسهای ناخواستهای از هر کسی که هر نوع خدمات رایانهای را ارائه میدهد دریافت میکنند، نباید با استفاده از همان تلفنی که تماس را دریافت کردهاند، تماس بگیرند. اکنون فناوری تلفن وجود دارد که خط تلفن قربانی را پس از قطع تماس قفل می کند و تماس های بعدی او را به تماس گیرنده کلاهبردار هدایت می کند. افرادی که معتقدند مشکلی معتبر است باید از تلفن دیگری برای تماس با شماره تلفنی که به طور عمومی تأیید شده است استفاده کنند.