نرم افزار های هک برای ویندوز + 10 نرم افزار هک برای ویندوز +7 نا امنی مهم!!🔴

نوامبر 6, 2022

حمله دیکشنری چیست؟ + 10 روش جلوگیری از حمله دیکشنری +روش های انجام آن!📕

نوامبر 12, 2022برنامه نویسان کلاه سفید یا هکر کلاه سفید افرادی هستند که ارزیابی های امنیتی را به عنوان جزئی از یک دوره کاری تجاری انجام می دهند. اگرچه این ایده در بسیاری از موارد مفید است. اما هیچ پیامد قانونی یا اخلاقی ندارد. در بسیای از موارد شرکت ها بدون این که از هک کلاه سفید استفاده کنند می توانند امنیت مورد نیاز خود را ایجاد کنند. اما در شرکت هایی که به شدت بزرگ هستند و اغلب کار آن ها مجازی است حضور هکر های کلاه سفید اجباری است!. در این مقاله می خواهیم هکر کلاه سفید و وظایفی که دارد را برای شما شرح دهیم. اگر می خواهید تبدیل به یک هکر قانونی شوید تا پایان این مقاله همراه ما باشید.

آنچه در این مقاله خواهید خواند :

هکر کلاه سفید

یک “هکر کلاه سفید” (که اگر به عنوان “تحلیلگر نفوذ” شروع کنید، خواهید بود) اجازه دارد امنیت اهداف غیر بدخواه را نقض کند تا آسیبپذیریهای کشف شده را اصلاح یا اصلاح کند. برای این که بتوانید هکر کلاه سفید را به طور کامل بشناسید ما در این جا انواع هکر های دیگر را هم برای شما به طور مختصر توضیح می دهیم.

کلاه سیاه

“هکر کلاه سیاه” در انتهای دیگر طیف قرار دارد. یک برنامه نویس دارک کلاه به طور مرتب سعی می کند به یک شبکه مطمئن نفوذ کند تا اطلاعات را از بین ببرد یا چارچوب را غیرقابل اجرا کند.

کلاه خاکستری

هک کلاه خاکستری ترکیبی از یک کلاه بسیار متضاد است. یک برنامه نویس دارک کلاه ممکن است وب را سوار کند و چارچوب رایانه شخصی را هک کند تنها به این دلیل که به مدیر اجرایی بگوید که چارچوب آنها نقص امنیتی دارد. سپس آنها ممکن است پیشنهاد دهند که نقص را برای یک هزینه برطرف کنند. سایتهای متعددی، به عنوان مثال، فیسبوک و ایبی پاداشهای باگ ارائه میکنند (اگر مشکل زیادی نیست، برای اطلاعات بیشتر به فصل 3 اشاره کنید)، که به این معنی است که هر فردی که نقطه ضعف یا نقصی را کشف کند، میتواند افتتاحیه را آشکار کند و جایزه بگیرد.

کلاه سفید و کلاه سیاه: تفاوت چیست؟

ما به همین ترتیب نیاز داریم که هتاک بودن آنهایی را که به سازمانها و چارچوبهای داخل حوزه امنیت رایانه شخصی حمله میکنند، درک کنیم . این موضوع به یک تکنیک معروف برای تشخیص «قهرمانان» و «اشرار» تبدیل شده است . برای اینکه بتوانیم هکر بهتری باشیم باید برنامهنویسان کلاهسفید و برنامهنویس کلاههای سیاه، بهصورت جداگانه درک کنیم.

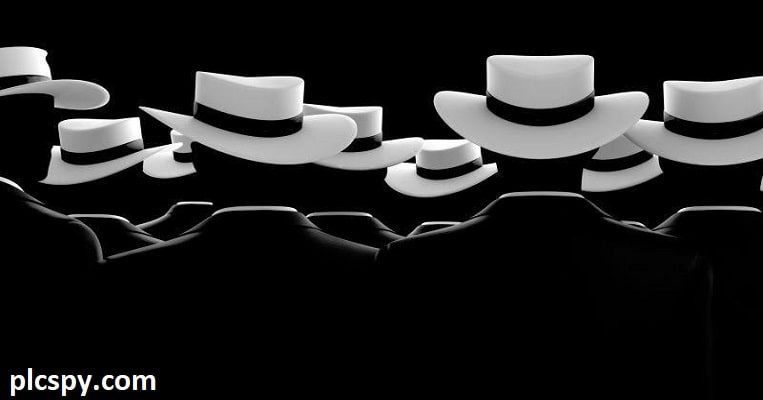

ایده دو نوع «کلاه» از فیلمهای قدیمی وسترن شروع میشود.جایی که قهرمان کلاههای گاوی سفید بر سر میگذارد و با انتظارات وحشتناکی مبارزه میکند که میتوان آنها را با کلاههای گاوی سیاهشان متمایز کرد. تشخیص مؤلفه «جنایتکارانه» در نقضهای رایانه شخصی با نوع کلاهی که آنها بر سر میگذارند به همین سادگی بود. اما ترسیم حقیقت در سایههای کنتراست بالا بسیار دشوارتر است.

برنامه نویس کلاه سیاه تلاش می کند تا ایده اخلاقی و کیفیت اخلاقی هکر کلاه سفید را به هم بریزد. مسئله یادآوری اخلاق برای هر تعریفی این است که اخلاق مستلزم دیدگاه است.

یک برنامه نویس در چین که به چارچوب های دولتی در داخل ایالات متحده حمله می کند، ممکن است در شرایط خاص به عنوان یکی از قهرمانان دولت چین در نظر گرفته شود. اگرچه آن برنامه نویس معادل یکی از دردسرسازان برای کسانی که در این کشور زندگی می کنند در نظر گرفته می شود.

نکته مهم:

برای به هم ریختن مسائل، افراد دیگری نیز وجود داشته اند که توصیه کرده اند برنامه نویسان کلاه خاکستری نیز وجود داشته باشند. که می توان آنها را به عنوان برنامه نویسانی که جایی در میان فعالیت های کلاه سفید و سیاه قرار می گیرند، تشخیص داد. برنامه نویسان کلاه خاکستری به طور فرضی از مزیت انطباق پذیری بیشتر در جهت دهی به حملات در صورت تضاد و کلاه سفید برخوردار هستند. اما به هر حال از شرم اجتماعی منفی (و قانونی) برنامه نویس کلاه سیاه بودن دوری می کنند. زیرا آنها از قوانین تجاوز نمی کنند.

هدف واقعی قانون ناخوشایند اضافه کردن ایده کلاه سیاه در ترکیب کلی به این معنی است که مشخص کردن محدودیت ها حتی این مقدار را در هنگام تلاش برای تشخیص تضادها بین رفتار صحیح و نادرست مشکل تر می کند.

بیشتر بخوانید 🚀🚀🚀🚀🚀 آموزش هک

هکرهای کلاه سفید چه می کنند؟

تاکتیک

در حالی که آزمایش نفوذ از ابتدا بر حمله به چارچوبهای برنامهنویسی و رایانه شخصی متمرکز است هک اخلاقی ممکن است شامل موارد مختلفی باشد. مثل پورتهای فیلتر کردن، نگاه کردن به نقصهای شناخته شده در کنوانسیونها و برنامههای در حال اجرا بر روی چارچوب و تأسیسات تعمیر. یک هک اخلاقی ممکن است کارکنان پیامرسان را برای درخواست نکات ظریف کلیدی و به طور کلی شکستن و ورود بدون اطلاعات و موافقت اهداف، شامل شود.

فقط مالکان، مدیران عامل و اعضای هیئت مدیره (شریک) که چنین امنیتی را در این حد درخواست کرده اند این موضوع را می دانند.

برای تلاش برای تکرار بخشی از روشهای مخربی که ممکن است یک حمله واقعی از آن استفاده کند، برنامهنویسان اخلاقی ممکن است چارچوبهای آزمایشی شبیهسازیشده را هماهنگ کنند. یا یک هک را در اواخر وقت عصر ترتیب دهند. در حالی که چارچوبها از اهمیت کمتری برخوردار هستند. در آخرین موارد، این هکها برای کلاهبرداریها روزها ادامه مییابد.

برخی از تکنیک های مختلف برای انجام این موارد عبارتند از:

حملات DoS

استراتژی های طراحی اجتماعی

مهندسی تقلید

امنیت سازمان

جرم شناسی بشقاب و حافظه

تحقیقات ضعف

اسکنرهای امنیتی مانند

W3af

نسوس

سوئیت آروغ زدن

ساختارهایی مانند

متاسپلویت

آماده سازی پلتفرم ها

این استراتژی ها نقاط ضعف امنیتی شناخته شده را متمایز می کنند . از آنها سوء استفاده می کنند و تلاش می کنند تا از امنیت برای به دست آوردن عبور به مناطق تحت نفوذ جلوگیری کنند. آنها میتوانند این کار را با پنهان کردن برنامهنویسی و چارچوب «گذرهای ثانویه» انجام دهند که میتواند به عنوان اتصال به دادهها یا دسترسی به آنها مورد استفاده قرار گیرد. که یک برنامهنویس غیراخلاقی، که در غیر این صورت «کلاه تاریک» یا «کلاه کم نور» نامیده میشود، ممکن است نیاز داشته باشد به آن دسترسی پیدا کند.

تست نفوذ

هکر کلاه سفید مدت هاست که خدمات تست نفوذ (همچنین به عنوان pentesting شناخته می شود) در صنعت امنیت شرکتی ارائه می دهند. در تعهد پنالتی معمولی، برنامه نویسان کلاه سفید توسط انجمن هایی استخدام می شوند که امیدوارند حفاظت های خود را تقویت کنند. سپس این برنامه نویسان کلاه سفید در آن مرحله سعی می کنند سازمان های مشتریان خود را هک کنند. گاهی اوقات، ممکن است قراردادی گسترده برای تلاش برای حمله به منابع صریح، مانند سازمانهای خصوصی، برنامهها و نقاط پایانی به آنها داده شود. از سوی دیگر، ممکن است دستور گسترده ای به آنها داده شود تا حفره های امنیتی را در هر مکانی که باشند کشف کنند.

با استفاده از برنامه نویسان ماهر برای کشف حفره ها، گروه های امنیتی به احتمال زیاد می توانند حفاظت های خود را آزمایش کنند. در امتداد این خطوط، این گروهها میتوانند برای تقویت محافظهای خود – قبل از وقوع یک حمله واقعی – بهتر قرار بگیرند. با توجه به تجربیاتی که یک برنامه نویس کلاه سفید کشف می کند، گروه ها ممکن است مجبور شوند استراتژی های جدیدی را تنظیم کنند. همچنین تنظیمات را به روز کنند یا تغییر دهند، یا ابزارها را به روز کنند یا جایگزین کنند.

مهم:

استفاده از روشهای هجومی واقعی برای کشف کاستیها، بهترین راه برای نشان دادن زنده بودن محافظان ایمنی است. برنامه نویسان کلاه سفید اغلب از دستگاه ها و استراتژی های مشابه به عنوان شرکای کلاه سیاه خود استفاده می کنند. روشهای مورد استفاده میتوانند از «بستههای ریشهای» عمومی با متدولوژیهای گزارششده، به مأموریتهای گیجکننده و مدرن که ممکن است شامل طراحی اجتماعی، سوءاستفاده از نقاط ضعف نقطه پایانی، معرفی طعمههای حمله، کنوانسیونهای تمسخرآمیز باشند، بروند، و آسمان محدودیت از آنجاست.

بیشتر بخوانید 🚀🚀🚀🚀🚀 نرم افزار های هک ویندوز

11 هکر برتر

1-تیم برنرز لی

مسلماً محبوب ترین نام در مهندسی نرم افزار، برنرز لی سازمان دهنده شبکه جهانی وب است. امروز او به عنوان رئیس کنسرسیوم وب جهانی (W3C) که بهبود وب را تنظیم می کند، کار می کند.

2-گرگ هوگلند

استاد علوم حقوقی رایانه شخصی هوگلند به دلیل تعهدات کاری و امتحانی خود در شناسایی بدافزارها، روت کیت ها و هک بازی های مبتنی بر وب محبوبیت بیشتری دارد. او پیش از این برای دولت ایالات متحده و منطقه دانش محلی کار می کرد.

3-ریچارد ام. استالمن

استالمن، نویسنده پروژه گنو و هکر کلاه سفید، یک پروژه برنامه نویسی رایگان که فرصت ها را با توجه به استفاده از رایانه های شخصی افزایش می دهد، نماینده عالی یک برنامه نویس «قهرمان» است. این فرد توسعه برنامه نویسی رایگان را در دهه 1980 ایجاد کرد، با این امکان که رایانه های شخصی برای کمک به مشارکت در نظر گرفته شده اند، نه خنثی کردن آن.

4-دن کامینسکی

یک چهره قابل توجه در دنیای حفاظت از شبکه، Kaminsky محقق مرکزی White Ops است، شرکتی که حرکت بدافزار را با استفاده از جاوا اسکریپت شناسایی می کند. او برای یافتن یک جریان اصلی در قرارداد سیستم نام دامنه (DNS) که به برنامه نویسان اجازه می دهد تا حملات بی حد و حصری را به فروشگاه ها انجام دهند، محبوبیت بیشتری دارد.

5-جف ماس

جف ماس، برنامه نویس اخلاقی، در شورای مشورتی امنیت کشور ایالات متحده در زمان سازمان باراک اوباما خدمت می کرد و گروه ویژه این گردهمایی را در زمینه مهارت های سایبری رهبری می کرد. او همچنین گردهمایی برنامه نویسان Black Hat و DEFCON را تأسیس کرد و یکی از مقامات کمیسیون جهانی ثبات فضای مجازی است.

6-چارلی میلر

محبوبیت این هکر کلاه سفید برای کشف نقاط ضعف اپل و برنده شدن در چالش قابل توجه هک Pwn2Own PC در سال 2008. علاوه بر این به عنوان یک برنامه نویس اخلاقی برای آژانس امنیت ملی عمل کرده است.

7-لینوس توروالدز

برنامه نویس کامپیوتر توروالدز بخش لینوکس را ساخت و پرورش داد، که در نهایت به مرکز گروه چارچوب های کاری لینوکس تبدیل شد.

8-کوین میتنیک

زمانی که احتمالاً مشهورترین برنامه نویس کلاه سیاه در اطراف بود، میتنیک پس از یک تعقیب و گریز استثنایی FBI که او را به دلیل هک رایانه شخصی و ارائه اطلاعات نادرست سیم به زندان انداخت، به یک برنامه نویس کلاه سفید تبدیل شد. امروز او مشاور امنیت Mitnick را اداره می کند که تست امنیتی و ورودی سازمان ها را انجام می دهد.

9-تسوتومو شیمومورا

برنامه نویس کلاه سفید Shmomura برای کمک به FBI در سرنگونی Mitnick پس از اینکه کلاه سیاه واقعاً به رایانه های شخصی Shimomura حمله کرد بسیار محبوب است.

10-مارک مایفرت

جوایز مایفرت که در حال حاضر مسئول اصلی نوآوری در یک سازمان هیئت مدیره امنیت اصلی است، ایجاد یکی از ضعف های اصلی مدیران و آیتم های برنامه کاربردی وب را در خود جای داده است. او همچنین با یافتن بخشی از نقاط ضعف مهم اصلی در برنامه نویسی مایکروسافت، از جمله Code Red، کرم اصلی رایانه شخصی مایکروسافت، اعتبار دارد.

11-ایوان نویکوف

ایوان بنیانگذار والارم است که یک شرکت امنیتی مبتنی بر هوش مصنوعی مستقر در سیلیکون ولی است. ایوان در این صنعت به خوبی شناخته شده است. او دریافت کننده جوایز متعدد باگ بوونتی از شرکت هایی مانند گوگل، فیس بوک و هانول است. ایوان همچنین یکی از سخنرانان مکرر در رویدادهای صنعت است و به عنوان مخترع تزریقهای حافظه پنهان و برای کارش در جعل درخواستهای سمت سرور (SSRF) شناخته میشود.

ایوان نویکوف یک متخصص امنیت API، شکارچی اشکالات، محقق امنیتی و سخنران بلک جک با سال ها تجربه در امنیت سایبری است. او دههها را در این صنعت گذرانده است و شاهد بهرهبرداری و رشد بوده است.

بیشتر بخوانید 🚀🚀🚀🚀🚀 اخطار گوگل پلی

چگونه می توانم یک هکر کلاه سفید شوم؟

سایر هکرهای کلاه سفید که تبدیل به هکرهای اخلاقی شدند تا بتوانند اهداف خود را بدون عذاب کشیدن از دستگیر شدن دنبال کنند. برخی از هکرهای کلاه سفید در ابتدا هکرهای کلاه سیاه بودند که با افزایش سن، اخلاقیتر شدند. علیرغم این واقعیت که داشتن حق بیمه جدی و عشق به امنیت تمام آن منبع است، هکرهای کلاه سفید می توانند از داشتن تحصیلات کارشناسی یا پیشرفته در مهندسی نرم افزار، امنیت داده ها یا ریاضیات سود ببرند.

محدودیت های هک کلاه سفید

افرادی که کلاه سفید به سر میکنند، در صورتی که امنیت را یک مشاجره بین هکرهای کلاه سفید و کلاه سیاه بدانید، دارای معایب و محدودیتهای مختلفی هستند. موارد زیر چند محدودیت حیاتی هستند:

زمان محدود

تمایز اساسی بین برنامه نویس های کلاه سفید و تیره در زمان است. هکرهای کلاه سفید کمی از آن را ندارند، هرچند برنامه نویسان مضر دارند. به یک هکر کلاه سفید ممکن است یک روز یا حتی نیم ماه فرصت داده شود تا از آنها استفاده کند تا مسئولیت خود را دنبال کند و اکتشافات خود را فاش کند. به طور کلی، این افراد به دلیل مسائل مربوط به هزینه، زمان و نیروی کار مجبور هستند. هکرهای کلاه سیاه، با این وجود، سخت کوش هستند. این هکرها به دلیل نیاز به زمان طولانی برای اتمام یک ماموریت بدنام شده اند. بنابراین، هکرها از یک مزیت حیاتی برخوردار می شوند زیرا می توانند تکنیک های حمله غیرقابل محاسبه را آزمایش کنند تا زمانی که به طور مؤثر سازمان های هدف خود را تضعیف کنند.

آزمون محدود Pentesting

تا حد امکان توسط هکرهای کلاه سفید که مشتاق نفوذ به فضای کسب و کار یا منبع هستند، استفاده می شود. با این وجود، نفوذ اساساً یک مرحله از یک حمله سایبری واقعی یا “زنجیره نابودی دیجیتال” است که به کل تکنیک اشاره دارد. بخشهای مهمی از زنجیره حذف شامل حرکت در داخل سازمانها و چارچوبها و پس از آن استخراج (برداشت) اطلاعات است. با این وجود، به دلیل استرسهایی که این روشها ممکن است بر سازمان داشته باشند، هکرهای کلاه سفیدی که پنستینگ را انجام میدهند به ندرت این تمرینها را انجام میدهند.

اساساً، در صورتی که یک مشکل راه اندازی برای هفته جاری ارائه شود، بررسی دقیق هفته گذشته توسط هکر کلاه سفید چندان هدفمند نخواهد بود.

چگونه از خود در برابر هکر کلاه سفید محافظت کنیم؟

آخرین باری که از Wi-Fi در یک مکان عمومی استفاده کردید چه زمانی بود؟. تقریباً در هر قهوه خانه ای، کتابخانه، ترمینال هوایی و اقامتگاه در حال حاضر تکنیکی برای استفاده از تلفن یا تلفن همراه دیگر برای دسترسی به وب دارند. این چنین استنباط می کند که به جز در صورتی که برای به دست آوردن اطلاعات خود مطمئن باشید، برنامه نویسان منطقه ممکن است به داده های تلفن شما دسترسی داشته باشند.

در اینجا چند راه برای محافظت از خود و اطلاعات حیاتی در برابر هکرها وجود دارد:

سعی کنید با وای فای عمومی به اطلاعات فردی یا پولی نرسید

این ممکن است تصمیم آسانی به نظر برسد، اما از تعداد افرادی که دفتر کل خود را چک میکنند یا هنگام استفاده از Wi-Fi عمومی با Mastercard خرید میکنند، شگفتزده میشوید. انجام این کارها در یک انجمن محافظت شده ایده آل است.

چیزهایی را که نیاز ندارید نادیده بگیرید یا فریز کنید

برنامه نویسان می توانند از نکات برجسته روی تلفن شما برای دریافت اطلاعات، منطقه یا انجمن شما استفاده کنند. بنابراین، به جای روشن نگه داشتن GPS، ارتباط از راه دور و دنبال کردن جغرافیایی به طور مداوم، به سادگی آنها را در صورت نیاز روشن کنید.

برنامه های خود را هوشمندانه انتخاب کنید

فقط برنامه ها را از منابع قابل اعتمادی که جایگاه مناسبی ایجاد کرده اند دانلود کنید. اطمینان حاصل کنید که محصول و برنامه های خود را به طور مداوم به روز می کنید و برنامه های قدیمی را که از آنها استفاده نمی کنید دور بریزید.

از یک کلمه مخفی، کد قفل یا رمزگذاری استفاده کنید

مطمئن شوید که گذرواژههای شما کمتر از هشت کاراکتر، با ترکیبی از حروف بزرگ و کوچک و دارای اعداد یا نویسههای مختلف نباشد. هرگز از عنصر تکمیل خودکار برای گذرواژهها استفاده نکنید. می توانید از ظرفیت رمزگذاری موجود در تلفن خود برای اطمینان از اطلاعات خصوصی خود استفاده کنید و صفحه نمایش خود را به مدت پنج دقیقه یا کمتر تنظیم کنید. این یکی از مواردی است که در مورد هکر کلاه سفید نیست . اما به طور کلی رعایت کرن آن باعث می شود شما امنیت بیشتری داشته باشید.

در مورد لینک ها شک کنید

اگر منبع را نمیدانید، از اتصال استفاده نکنید یا پیوند را باز نکنید.

حذف یا ردیابی

اگر تلفن همراه شما از بین رفت یا گم شد، مطمئن شوید که اطلاعات شما ایمن است. میتوانید ابزار خود را طوری تنظیم کنید که پس از تعداد از پیش تعیینشدهای از تلاشهای ورود بمبگذاری شده به سیستم، خود را بچرخانید.

از رمز عبور امن استفاده کنید

به خاطر سپردن کدهای باز مانند 0000 و 1234 دشوار نیست، اما از سوی دیگر تشخیص آنها دشوار نیست. همه چیز را در نظر بگیرید، در مورد یک رمز عبور شش عددی به طور تصادفی تصمیم بگیرید.

از اعتبارسنجی دو عاملی استفاده کنید.

گذرواژه ها خط اصلی محافظت در برابر برنامه نویسان رایانه شخصی هستند. اما لایه بعدی به امنیت در برابر همه ی هکر ها حتی هکر کلاه سفید کمک می کند. مقاصد متعدد به شما امکان تأیید دو مرحلهای را میدهند، که به امنیت کمک میکند، زیرا از شما انتظار میرود که یک کد ریاضی را تایپ کنید – که از آدرس تلفن یا ایمیل شما ارسال شده است – علیرغم کلمه مخفی شما هنگام ورود به سیستم.

نادیده گرفتن هرزنامه

مراقب پیامهای ایمیلی از گردهماییهای مبهم باشید و هرگز روی اتصالات کلیک نکنید یا اتصالاتی را که همراه آنهاست باز نکنید. کانال های هرزنامه Inbox در دریافت برجسته ترین هرزنامه ها بسیار عالی شده اند. با این حال، پیامهای فیشینگ مدرنتر که جعل هویت همراهان، مرتبط و محرمانه در سازمانها (مانند بانک شما) هستند، عادی شدهاند، بنابراین چشمان خود را برای هر چیزی که مشکوک به نظر میرسد باز نگه دارید.

شبکه خود را ایمن کنید

سوئیچ ها در بیشتر موارد با قابل توجه ترین تنظیمات امنیتی قدرتمند همراه نیستند. هنگام راهاندازی سازمان خود، وارد سوئیچ شوید و یک کلید مخفی را با استفاده از یک ترتیب محافظت شده و رمزگذاری شده تنظیم کنید. این مانع از نفوذ دروازهبانها به سازمان شما و بازی با تنظیمات شما میشود.

نتیجه

به عنوان یک هکر کلاه سفید، تمرکزهای مهمی وجود دارد که باید به خاطر بسپارید. مطمئن شوید که به طور مداوم به خود آموزش می دهید. این به شما در توسعه کمک می کند.

شما باید یک نینجا باشید. این به معنای عجله برای اعتصاب است! هر زمان که نقطه ضعفی را کشف کردید، از فرصت کشف آن استفاده کنید.

در نهایت، ایجاد زمینه های جدید همیشه چیز خوبی است. با استنباط به روشی جدید می توانید مشکلاتی را که طراحان نادیده گرفته اند و برنامه نویسان مختلف به آنها توجه نمی کنند، شناسایی کنید. همچنین، مطمئن شوید که از مهارت های هک خود برای علاقه همه استفاده کنید!