باج افزار Lockbit چیست؟ + روش های خطرسازی آن + انواع و روش های نفوذ🟢

فوریه 3, 2024

نات کوین (Notcoin) چیست؟ + تکلیف نهایی این ارز مشخص شد!+پول یا سرگرمی؟🟢

فوریه 4, 2024باج افزار wannacry یکی از باج افزار هایی است که به دلیل اتفاقات اخیر مشهور شده است. به تازگی در استرالیا چند مورد استفاده از نوع پیشرفته ی این باج افزار شناخته شده است. به همین دلیل هم افراد زیادی در حال ایمن کردن خودشان در برابر این باج افزار هستند. پس باید با استفاده از این باج افزار آشنا باشید. در این مقاله می خواهیم به طور کامل در مورد باج افزار Wannacry صحبت کنیم.

حمله باج افزار WannaCry چه بود؟

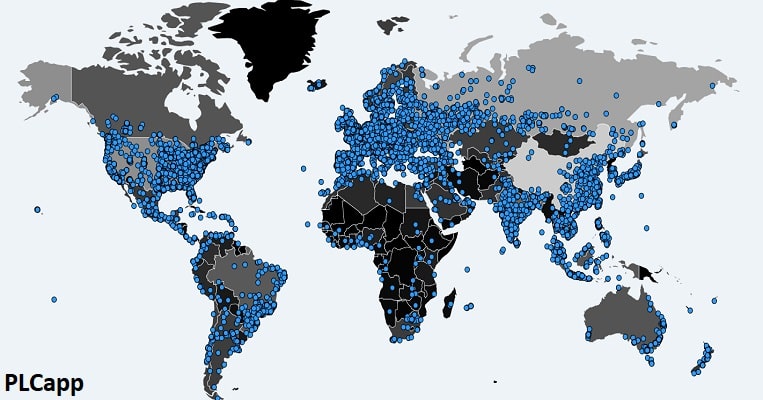

حمله باجافزار WannaCry یک حادثه امنیتی بزرگ بود که سازمانها را در سراسر جهان تحت تأثیر قرار داد. در 12 می 2017، کرم باجافزار WannaCry به بیش از 200000 رایانه در بیش از 150 کشور گسترش یافت. قربانیان قابل توجه شامل فدرال اکسپرس، هوندا، نیسان، و سرویس بهداشت ملی بریتانیا (NHS) بودند، که دومی مجبور شد برخی از آمبولانسهای خود را به بیمارستانهای جایگزین هدایت کند.

در عرض چند ساعت پس از حمله، WannaCry به طور موقت خنثی شد. یک محقق امنیتی یک “سوئیچ کشتن” را کشف کرد که اساسا بدافزار را خاموش می کرد. با این حال، بسیاری از رایانههای آسیبدیده تا زمانی که قربانیان باج را پرداخت نکردهاند یا رمزگذاری را معکوس کنند، رمزگذاری شده و غیرقابل استفاده باقی ماندند.

WannaCry با استفاده از یک آسیبپذیری به نام EternalBlue گسترش یافت. آژانس امنیت ملی ایالات متحده (NSA) این اکسپلویت را احتمالاً برای استفاده خود توسعه داده بود، اما پس از به خطر افتادن خود NSA توسط گروهی به نام Shadow Brokers به سرقت رفت و در اختیار عموم قرار گرفت. EternalBlue فقط بر روی نسخههای قدیمیتر و وصلهنشده مایکروسافت ویندوز کار میکرد، اما بیش از اندازه دستگاههایی وجود داشت که چنین نسخههایی را اجرا میکردند تا گسترش سریع WannaCry را فعال کنند.

*باج افزار نرم افزار مخربی است که فایل ها و داده ها را از طریق رمزگذاری قفل می کند و آنها را برای باج نگه می دارد.

باج افزار Wannacry یکی از باج افزار های فعال در سال های اخیر است

کرم (Worm) چیست؟

در زمینه امنیتی، کرم یک برنامه نرم افزاری مخرب است که به طور خودکار خود را به چندین رایانه در یک شبکه پخش می کند. یک کرم از آسیبپذیریهای سیستم عامل برای پرش از رایانهای به رایانه دیگر استفاده میکند و نسخههایی از خود را روی هر رایانه نصب میکند. کرمی را مانند دزدی در نظر بگیرید که در پارک اداری راه میرود و درهای باز را بررسی میکند. هنگامی که دزد یکی را پیدا کرد، تصور کنید که می تواند یک نسخه تکراری از خود بسازد که در دفتر قفل نشده باقی می ماند و هر دو نسخه به جستجوی خود برای درهای قفل نشده ادامه می دهند.

اکثر کرم ها حاوی باج افزار نیستند. باجافزار معمولاً از طریق ایمیلهای مخرب، به خطر افتادن اعتبار، باتنتها یا آسیبپذیریهای بسیار هدفمند گسترش مییابد (Ryuk یکی از نمونههای دومی است). WannaCry از این نظر منحصر به فرد بود که نه تنها باجافزار را با یک کرم ترکیب میکرد، بلکه از آسیبپذیری ویژه قدرتمندی که توسط NSA ایجاد شده بود، استفاده میکرد.

بیشتر بخوانید📘📘📘📘👈👈👈👈👈» بدافزار زئوس

Shadow Brokers چه کسانی هستند؟

Shadow Brokers گروهی از مهاجمان هستند که در سال 2016 شروع به افشای ابزارهای بدافزار و سوء استفاده های روز صفر برای عموم کردند. آنها مظنون به دستیابی به تعدادی اکسپلویت توسعه یافته توسط NSA، احتمالاً به دلیل حمله خودی در آژانس هستند. در 14 آوریل 2017، Shadow Brokers اکسپلویت EternalBlue را که WannaCry در نهایت از آن استفاده خواهد کرد، فاش کرد.

مایکروسافت یک وصله برای EternalBlue در 14 مارس منتشر کرد، یک ماه قبل از افشای Shadow Brokers، اما بسیاری از کامپیوترها در زمان حمله WannaCry بدون اصلاح باقی ماندند.

چه کسی مسئول حمله باج افزار WannaCry بود؟

در اواخر سال 2017، ایالات متحده و بریتانیا اعلام کردند که دولت کره شمالی پشت WannaCry قرار دارد. با این حال، برخی از محققان امنیتی این انتساب را رد می کنند. برخی استدلال می کنند که WannaCry ممکن است کار گروه Lazarus مستقر در کره شمالی باشد، بدون اینکه مستقیماً از دولت کره شمالی آمده باشد. برخی دیگر نشان میدهند که سرنخهای نویسندگی در این بدافزار ممکن است برای مقصر دانستن مهاجمان مستقر در کره شمالی در آنجا کاشته شده باشد، و اینکه WannaCry ممکن است کلاً از منطقه دیگری باشد.

حمله WannaCry چگونه متوقف شد؟

در روز حمله، یک وبلاگ نویس و محقق امنیتی به نام مارکوس هاچینز شروع به مهندسی معکوس کد منبع WannaCry کرد. او متوجه شد که WannaCry شامل یک تابع غیرمعمول است: قبل از اجرا، دامنه iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com را پرس و جو می کند. این وب سایت وجود نداشت.

پس از اینکه هاچینز این کار را انجام داد، کپیهایی از WannaCry همچنان در حال گسترش بودند، اما آنها دیگر اجرا را متوقف کردند. اساسا، WannaCry زمانی که شروع به دریافت پاسخ از iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com کرد، خود را خاموش کرد.

چرا این حمله را متوقف کرد؟

در حالی که انگیزه نویسندگان WannaCry را نمی توان به طور قطع مشخص کرد، این نظریه وجود دارد که این تابع پرس و جو دامنه در WannaCry گنجانده شده است تا باج افزار بتواند بررسی کند که آیا داخل یک جعبه شنی قرار دارد یا خیر. سندباکس یک ابزار ضد بدافزار است. این یک ماشین مجازی است که جدا از همه سیستم ها و شبکه های دیگر اجرا می شود. این یک محیط امن برای اجرای فایل های نامعتبر و دیدن کارهایی که انجام می دهند فراهم می کند.

اتصال سندباکس

سندباکس در واقع به اینترنت متصل نیست. اما هدف سندباکسها تقلید از یک کامپیوتر واقعی تا حد امکان است، بنابراین ممکن است پاسخ جعلی به درخواستی که توسط بدافزار به یک دامنه معین هدایت میشود، ایجاد کنند. در نتیجه، یکی از راههایی که بدافزار میتواند بررسی کند که آیا درون یک جعبه شنی قرار دارد یا خیر، ارسال یک درخواست به یک دامنه جعلی است. اگر یک پاسخ “واقعی” دریافت کند (تولید شده توسط جعبه شنی)، می تواند فرض کند که در یک جعبه شنی قرار دارد و خود را خاموش کند تا جعبه شنی آن را به عنوان مخرب تشخیص ندهد.

با این حال، اگر بدافزار پرس و جوی آزمایشی خود را به یک دامنه رمزگذاری شده ارسال کند، میتوان آن را فریب داد و فکر کرد که همیشه در یک دامنه است. سندباکس اگر کسی دامنه را ثبت کند. این می تواند اتفاقی باشد که در مورد WannaCry رخ داد: کپی هایی از WannaCry در سراسر جهان فریب خوردند و فکر کردند که در یک جعبه شنی قرار دارند و خودشان را بسته بودند. (طراحی بهتر از دیدگاه نویسنده بدافزار این است که دامنه تصادفی شده ای را که هر بار متفاوت بود پرس و جو کند – به این ترتیب، احتمال دریافت پاسخ از دامنه خارج از جعبه ایمنی نزدیک به صفر خواهد بود.)

بیشتر بخوانید📘📘📘📘👈👈👈👈👈» امنیت نقطه پایانی

نکته:

توضیح احتمالی دیگر این است که نسخه WannaCry که در سراسر جهان پخش شد ناتمام بود. نویسندگان WannaCry ممکن است آن دامنه را بهعنوان مکان نگهدار رمزگذاری کرده باشند و قصد دارند قبل از انتشار کرم، آدرس سرور فرمان و کنترل (C&C) خود را جایگزین آن کنند. یا ممکن است قصد داشته باشند که iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com را ثبت کنند. (فیلتر کردن DNS یا فیلتر کردن URL شاید می توانست پرس و جوها را در آن دامنه متوقف کند، اما اکثر سازمان ها نمی توانستند این معیار ایمنی را به موقع اجرا کنند.)

صرف نظر از دلیل، این یک شانس بود که چنین اقدام ساده ای می تواند رایانه ها و شبکه های سراسر جهان را از آلودگی بیشتر نجات دهد.

باج افزار Wannacry می تواند به شکل گسترده در سراسر جهان حمله های خود را انجام دهد

چه اتفاقی برای مارکوس هاچینز افتاد؟

معلوم شد که هاچینز قبل از شروع به کار و وبلاگ نویسی به عنوان یک محقق امنیتی، او سالها به انجمنهای بدافزار در وب تاریک مراجعه کرده و بدافزار خود را ساخته و میفروشد. چند ماه پس از حادثه WannaCry، FBI، هاچینز را در لاس وگاس، نوادا، به دلیل نگارش کرونوس، گونهای از بدافزارهای بانکی، دستگیر کرد.

اگر باج WannaCry پرداخت نمی شد چه اتفاقی می افتاد؟

مهاجمان تقاضای بیت کوین به ارزش 300 دلار کردند و سپس تقاضای باج را به 600 دلار بیت کوین افزایش دادند. اگر قربانیان ظرف سه روز باج را پرداخت نکنند، به قربانیان حمله باجافزار WannaCry گفته میشود که فایلهای آنها برای همیشه حذف میشود.

توصیه در مورد پرداخت باج این است که تحت فشار نباشید. همیشه از پرداخت باج خودداری کنید، زیرا هیچ تضمینی وجود ندارد که دادههای شما بازگردانده شوند و هر پرداختی مدل کسبوکار مجرمان را تأیید میکند و احتمال حملات آینده را بیشتر میکند.

این توصیه در طول حمله WannaCry عاقلانه بود زیرا طبق گزارش ها، کدنویسی استفاده شده در حمله معیوب بود. زمانی که قربانیان باج خود را پرداخت کردند، مهاجمان هیچ راهی نداشتند که پرداخت را با رایانه قربانی خاص مرتبط کنند.

در مورد اینکه آیا کسی پرونده های خود را پس گرفته است یا خیر، تردید وجود دارد. برخی از محققان ادعا کردند که هیچ کس داده های خود را پس نگرفته است. با این حال، شرکتی به نام F-Secure ادعا کرد که برخی از آنها چنین کرده اند. این یک یادآوری واضح است که چرا در صورت تجربه حمله باج افزار هرگز ایده خوبی نیست که باج را پرداخت کنید.

بیشتر بخوانید📘📘📘📘👈👈👈👈👈» باج افزار Lockbit

آیا WannaCry امروز یک تهدید است؟

نسخه WannaCry که در سال 2017 در جهان منتشر شد، به لطف دامنه سوئیچ kill Hutchins دیگر کار نمی کند. علاوه بر این، یک وصله برای آسیبپذیری EternalBlue در دسترس است که WannaCry از مارس 2017 از آن سوء استفاده میکرد. با این حال، حملات WannaCry همچنان ادامه دارد. از مارس 2021، WannaCry همچنان از آسیبپذیری EternalBlue استفاده میکرد، به این معنی که تنها سیستمهای ویندوز بسیار قدیمی و قدیمی در معرض خطر بودند. نسخه های جدید WannaCry ویژگی kill switch موجود در نسخه اصلی را حذف کرده اند. به روز رسانی سیستم عامل ها و نصب فوری به روز رسانی های امنیتی به شدت توصیه می شود.

در حالی که نسخه اصلی WannaCry دیگر فعال نیست، چندین درس کلیدی را می توان از حمله می 2017 آموخت:

شبکه های سراسر جهان به شدت به هم مرتبط هستند. در عصر اینترنت، این ممکن است ناگفته نماند، اما بسیاری از سازمانها هنوز تصور میکنند که شبکههای آنها نمیتواند از بیرون نفوذ کند (مانند قلعهای با خندق). WannaCry نشان داد که اگر شبکه ای دارای شکاف هوایی نباشد – به این معنی که کاملاً از همه اتصالات خارجی جدا باشد – احتمالاً تهدیدهای خارجی همچنان می توانند وارد شوند.

مثل همه ی انواع باج افزار ها در باج افزار Wannacry بعد از هک شدن باید مبلغی پرداخت کنید تا اطلاعات شما آزاد شود

مراقب باشید!!

حتی آسیبپذیریهای اصلاحشده نیز میتوانند خطرناک باشند. یک وصله آسیب پذیری فقط به اندازه تعداد سیستم هایی که آن را اعمال می کنند مؤثر است. پچ EternalBlue تقریباً دو ماه قبل از حمله WannaCry در دسترس بود، اما به نظر میرسد که تعداد کمی از سازمانها این پچ را نصب کرده بودند. (حتی تا سال 2021، برخی هنوز آن را نصب نکرده بودند.)

بسیاری از سازمان های حیاتی در برابر حملات سایبری آسیب پذیر هستند. این موضوع همچنان ادامه دارد. حملات باجافزاری در سالهای اخیر بر بیمارستانها، مدارس، خطوط لوله سوخت و دولتها تأثیر گذاشته است. در واقع به نظر می رسد که گروه های باج افزاری مانند Ryuk این سازمان ها را هدف قرار می دهند. در برخی موارد، سازمانها ممکن است بودجه، منابع یا تعهدی نسبت به بهروزرسانیهای فناوری که برای مقابله با حملات نیاز دارند، نداشته باشند. به ویژه NHS به دلیل ادامه استفاده از ویندوز XP، یک سیستم عامل بسیار آسیب پذیر که مایکروسافت دیگر از آن پشتیبانی نمی کرد، در پی این حمله مورد بررسی قرار گرفت.

باج افزار یک تهدید بزرگ است. Cloudflare One یک پلت فرم Zero Trust است که می تواند به سازمان ها در مبارزه با این تهدید کمک کند. رویکرد امنیتی Zero Trust فرض میکند که همه کاربران و دستگاهها تهدیداتی را ارائه میکنند. به طور مرتب کاربران را مجدداً احراز هویت می کند و امنیت دستگاه را ارزیابی می کند و اطمینان حاصل می کند که هر دستگاه ناامن یا غیرمجاز بلافاصله برنامه و دسترسی شبکه آنها لغو می شود. این به جلوگیری از گسترش باج افزار کمک می کند.