امنیت نقطه پایانی (Endpoint security) چیست؟ + اجزا و کاربرد های آن 🟢

فوریه 2, 2024

باج افزار wannacry چیست؟+ میزان پرداخت باج +انواع حمله و توضیحات کامل🟢

فوریه 4, 2024باج افزار LockBit بهعنوان برجستهترین نام در حملات باجافزار ظاهر شده است، و اکنون در بسیاری از حملات اخیر، از جمله حملاتی که بر عملیات بینالمللی رویال میل تأثیر گذاشته، دخیل است. در اینجا همه چیزهایی که تاکنون در مورد LockBit و نحوه عملکرد آن می دانیم به شما گفته می شود.

باج افزار LockBit چیست؟

باجافزار LockBit گروه جدیدی از انواع باج افزار است که در طول سالها اطلاعات پایینی داشته است اما اخیراً مورد توجه قرار گرفته است. LockBit، باج افزار سابق ABCD، به یک خطر متمایز در طیف ابزارهای اخاذی تبدیل شده است. حملات خود را عمدتاً از طریق پیوست های ایمیل انجام می دهد. حملات سایبری از طریق باجافزار LockBit را میتوان به سپتامبر 2019 ردیابی کرد، زمانی که اولین نام مستعار خود را “ویروس abcd” دریافت کرد. نام مستعار از نام فایلی که هنگام رمزگذاری داده های قربانی استفاده می شود مشتق شده است.

LockBit نوعی باج افزار است که شامل پرداخت مالی در ازای رمزگشایی می شود. عمدتاً مشاغل و سازمان های دولتی را هدف قرار می دهد تا مصرف کنندگان. اهداف بالقوه آن موسساتی هستند که با مشکل مواجه می شوند و ابزار کافی برای پرداخت هزینه های کلان را دارند.

آنها یکی از پرکارترین و تهاجمیترین سازمانها در این صنعت به حساب میآیند و اقدامات آنها باعث افزایش اضطراب در بین متخصصان امنیتی در سراسر جهان شده است. در دسامبر 2022، یکی از اعضای LockBit به بیمارستان SickKids در کانادا حمله کرد و سیستمهای داخلی و خطوط ارتباطی را مختل کرد و در نتیجه اسکنهای پزشکی و آزمایشهای آزمایشگاهی به تأخیر افتاد. در ماه نوامبر، وزارت دادگستری ایالات متحده ادعا کرد که باج افزار LockBit علیه حداقل 1000 قربانی در سراسر جهان، از جمله در ایالات متحده، مستقر شده است.

موارد زیر برخی از ویژگی های LockBit است که آن را بسیار منحصر به فرد می کند.

روش اخاذی سه گانه

تکنولوژی پیچیده

حملات سایبری با شدت بالا

باج افزار Lockbit هر سال آپدیت می شود و خطرناک تر می شود

انواع باج افزار LockBit

LockBit تحت بهروزرسانیها و بازبینیهای مستمری قرار گرفته است، با نسخههای اخیر که میتوانند هنگام اجرای یک برنامه بهعنوان سرپرست، اعلانهای ایمنی را دور بزنند. همچنین دادههای سرور را میدزدد و تهدیدهای اضافی را در یادداشت باج میآورد. به عنوان مثال، LockBit اکنون به قربانیان در مورد قرار گرفتن در معرض عمومی اطلاعات خصوصی خود در صورت عدم رعایت خواسته ها هشدار می دهد. در زیر برخی از قابل توجه ترین گونه هایی که باید مراقب آنها باشید آورده شده است:

نوع 1:

پسوند abcd – نسخه اصلی LockBit پسوند “.abcd” را به فایل های رمزگذاری شده اضافه می کند. سپس یک یادداشت باج به نام “Restore-My-Files.txt” در هر پوشه باقی می گذارد که حاوی دستورالعمل هایی برای پرداخت و بازیابی اطلاعات است.

نوع 2:

پسوند LockBit – آخرین نوع LockBit از پسوند فایل “.LockBit” برای فایل های رمزگذاری شده استفاده می کند. این دارای همان ویژگی های قبلی خود است، با برخی تغییرات در کد باطن.

نوع 3:

LockBit نسخه 2 – نسخه بعدی باج افزار LockBit نیاز به دانلود مرورگر Tor را کاهش می دهد. در عوض، قربانیان را به وبسایتی هدایت میکند که در آنجا میتوانند دستورالعملهای پرداخت و بازیابی فایلها را مشاهده کنند.

نوع 4:

LockBit نسخه 3 – LockBit 3.0 که با نام LockBit Black نیز شناخته می شود، به عنوان یک مدل Ransomware-as-a-Service (RaaS) عمل می کند. این طراحی ماژولار تر و گریزانتر از نسخه های قبلی است و توسط شرکت های وابسته که از تاکتیک های مختلف برای هدف قرار دادن مشاغل و زیرساخت های حیاتی استفاده می کنند، استفاده می شود. این بسیار قابل تنظیم است و می تواند در طول اجرا برای مطابقت با اهداف مهاجم تغییر یابد. این فقط ماشینهایی را آلوده میکند که تنظیمات زبان منطبق با فهرست حذف تعریفشده را ندارند، که توسط یک پرچم پیکربندی تنظیم شده در طول کامپایل تعیین میشود.

دسترسی اولیه از طریق روشهای مختلفی مانند بهرهبرداری RDP، کمپینهای فیشینگ، سوء استفاده از حسابهای معتبر و بهرهبرداری از برنامههای کاربردی عمومی به دست میآید. LockBit 3.0 پس از ورود به شبکه، تلاش میکند تا امتیازات را افزایش دهد و اقداماتی مانند جمعآوری اطلاعات سیستم، خاتمه فرآیندها و خدمات، راهاندازی دستورات، فعال کردن ماندگاری، و حذف فایلهای گزارش و کپیهای سایه انجام دهد. همچنین تلاش میکند با استفاده از یک لیست از پیش پیکربندی شده از اعتبارنامهها یا حسابهای محلی در معرض خطر با امتیازات بالا، در سراسر شبکه پخش شود. پس از رمزگذاری فایل ها، LockBit 3.0 یک یادداشت باج می گذارد، تصویر زمینه و نمادهای میزبان را تغییر می دهد، و ممکن است داده های رمزگذاری شده را به یک سرور فرمان و کنترل ارسال کند.

همچنین ممکن است خود را از دیسک حذف کند و هر بهروزرسانی خطمشی گروهی انجام شده را بازگرداند. شرکتهای وابسته LockBit 3.0 از ابزارهای استخراج سفارشی مانند Stealbit و خدمات اشتراکگذاری فایل در دسترس عموم برای استخراج دادههای حساس شرکت قبل از رمزگذاری آنها استفاده میکنند.

باج افزار LockBit چگونه کار می کند؟

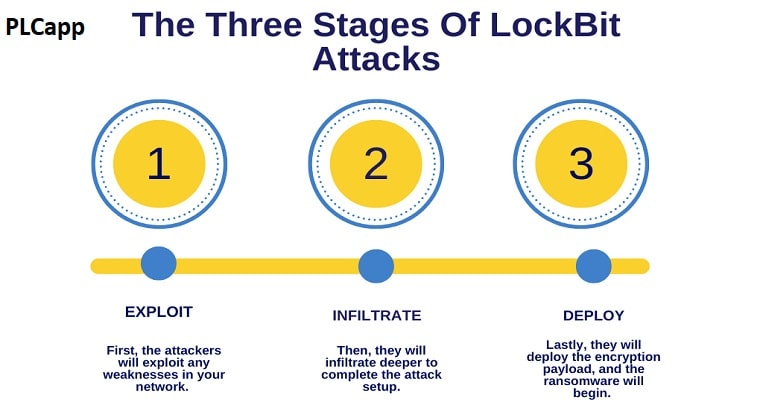

باجافزار LockBit مانند خانواده بدافزار LockerGoga & MegaCortex رفتار میکند. بنابراین، این مراحل را در عملکرد خود دنبال می کند.

بهره برداری:

به نظر می رسد نقض اولیه باج افزار LockBit مشابه حملات مضر قبلی است. ممکن است از استراتژیهای مهندسی اجتماعی مانند فیشینگ استفاده کند که در آن مهاجمان از افراد مورد اعتماد تقلید میکنند.

حملات بی رحمانه به سرورهای اینترانت و سیستم های شبکه یک سازمان نیز گزینه های امکان پذیر است. در صورتی که شبکه به درستی پیکربندی نشده باشد، پروب های حمله ممکن است فقط چند روز طول بکشد. پس از اینکه LockBit آن را در داخل شبکه قرار داد، باجافزار سیستم را آماده میکند تا محموله رمزگذاری خود را در هر دستگاهی که میتواند آزاد کند. با این حال، ممکن است یک مهاجم قبل از انجام حرکت نهایی خود نیاز به انجام چند مرحله دیگر داشته باشد.

بیشتر بخوانید📘📘📘📘👈👈👈👈👈» باج افزار لاکی

نفوذ:

از این نقطه به بعد، اسکریپت LockBit مسئولیت تمامی فعالیت ها را بر عهده دارد. این برای استفاده از روشهای «پس از بهرهبرداری» برای افزایش امتیازات و دستیابی به درجه دسترسی آماده حمله طراحی شده است. همچنین از طریق دسترسی قابل دسترسی از طریق حرکت جانبی برای ارزیابی قابلیت حیات هدف ریشه می گیرد.

LockBit هر گونه اقدامات احتیاطی لازم را قبل از توزیع عنصر رمزگذاری باج افزار انجام می دهد. این شامل خاموش کردن برنامه های امنیتی و هر زیرساخت دیگری است که امکان بازیابی سیستم را فراهم می کند. هدف از نفوذ این است که بازیابی بدون کمک غیرممکن یا آنقدر کند شود که پرداخت باج مهاجم تنها گزینه قابل اجرا باشد. وقتی قربانی ناامید است که عملیات عادی خود را از سر بگیرد، پول باج را پرداخت خواهد کرد.

این یک پیام از طرف باج افزار Lockbit است

استقرار:

پس از اینکه شبکه به اندازه کافی برای LockBit آماده شد، باج افزار شروع به انتشار به هر سیستمی که می تواند لمس کند، می شود. همانطور که قبلاً گفته شد، LockBit برای تکمیل این مرحله به چیز زیادی نیاز ندارد. یک واحد سیستمی با دسترسی بالا میتواند برای دانلود و اجرای LockBit سفارشات را به واحدهای شبکه دیگر ارسال کند. تمام فایل های سیستم در طول فرآیند رمزگذاری “قفل” خواهند شد. فقط یک کلید خاص تولید شده توسط برنامه رمزگشایی اختصاصی LockBit ممکن است برای باز کردن قفل رایانه شخصی قربانیان استفاده شود.

علاوه بر این، کپیهایی از فایل متنی یادداشت باج در هر پوشه سیستم باقی میماند. این دستورالعمل به قربانی برای بازیابی سیستم خود می دهد و حتی در برخی از نسخه های LockBit حاوی تهدیدهای باج خواهی است.

باج افزار LockBit چگونه گسترش می یابد؟

باجافزار معمولاً از طریق ایمیلهای فیشینگ حاوی فایلهای مخرب یا از طریق دانلود درایو منتشر میشود. دانلود Drive-by زمانی اتفاق می افتد که شخصی به طور ناخواسته به یک وب سایت آلوده دسترسی پیدا می کند و بدافزار بدون آگاهی کاربر دانلود و نصب می شود.

LockBit از ابزارهایی (Windows Powershell یا Server Message Block) در الگوهایی استفاده می کند که تقریباً در تمام سیستم های رایانه ای ویندوز مشترک است. از این رو، سیستم های امنیتی نقطه پایانی برای شناسایی رفتارهای مخرب تلاش می کنند. همچنین فایل رمزگذاری اجرایی را به عنوان فایل رایج پنهان می کند. نوع فایل تصویر PNG، سیستم دفاعی را حتی بیشتر فریب می دهد.

LockBit Self-Spread

منحصر به فردترین ویژگی توانایی آن در تولید خود است، به این معنی که به طور مستقل پخش می شود. برنامه نویسی LockBit توسط روش های خودکار از پیش برنامه ریزی شده هدایت می شود. این آن را از بسیاری از حملات باج افزار قبلی متمایز می کند، که انگیزه آنها اقامت فعال در شبکه – اغلب برای هفته ها – برای تکمیل مجدد و نظارت است.

هنگامی که مهاجم به صورت دستی به یک میزبان منفرد حمله می کند، ممکن است میزبان های در دسترس را شناسایی کند، آنها را به میزبان های آلوده پیوند دهد و ویروس را با استفاده از یک اسکریپت منتشر کند. این کار بدون نیاز به هیچ گونه تعامل انسانی انجام و تکرار می شود.

بیشتر بخوانید📘📘📘📘👈👈👈👈👈» بدافزار زئوس

اثرات LockBit

حملات باج افزار هر زمان که اتفاق بیفتد به طور جدی بر افراد، سازمان ها و دولت ها تأثیر می گذارد. LockBit تفاوتی ندارد. در زیر برخی از عواقبی است که سازمانهایی که قربانی باجافزار LockBit شدهاند، مواجه شدهاند.

از دست دادن داده: باجافزار LockBit میتواند دادههای حیاتی را رمزگذاری و قفل کند و آنها را برای قربانی غیرقابل دسترس کند. اگر قربانی نتواند باج را بپردازد، ممکن است برای همیشه دسترسی به داده های خود را از دست بدهد. به عنوان مثال، دانشگاه Whitworth زمانی که در جولای 2022 توسط LockBit مورد حمله قرار گرفت، 715 گیگابایت داده را از دست داد.

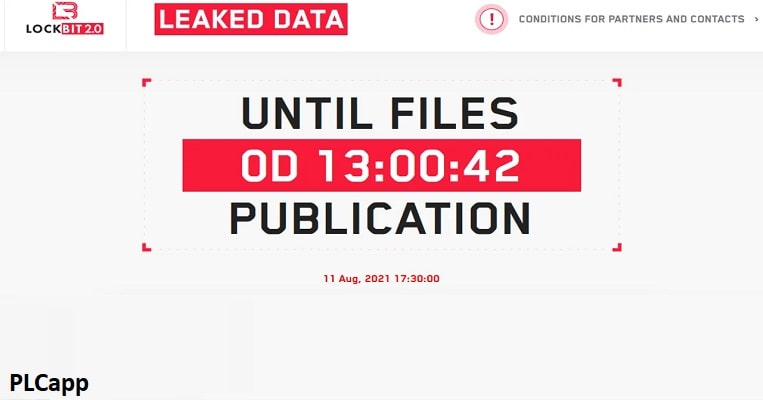

آسیب شهرت: Accenture توسط LockBit در آگوست 2021 مورد حمله قرار گرفت، جایی که آنها 50 میلیون دلار به عنوان باج طلب کردند. LockBit برخی از اطلاعات Accenture را دزدید و آنها را در سایت LockBit’s Leak پست کرد.

زیان های مالی؛ مهاجمان باجافزار LockBit اغلب برای باز کردن قفل دادههای رمزگذاریشده، مبلغی را برای یک کلید رمزگشایی طلب میکنند. هزینه باج می تواند زیاد باشد و ممکن است با هزینه های اضافی مربوط به بازیابی سیستم ها و داده ها همراه باشد.

باج افزار Lockbit در سه مرحله نفوذ می کند

حذف و رمزگشایی LockBit

با توجه به مشکلاتی که LockBit ممکن است به همراه داشته باشد، دستگاههای Endpoint به الزامات حفاظتی جامع در سراسر شرکت شما نیاز دارند. اولین گام، پیاده سازی یک راه حل امنیتی نقطه پایانی فراگیر، مانند Kaspersky Integrated Endpoint Security است.

اگر شرکت شما قبلاً تحت تأثیر قرار گرفته است، حذف باجافزار LockBit دسترسی به فایلهای شما را باز نمیگرداند. از آنجایی که رمزگذاری برای باز کردن قفل به یک “کلید” نیاز دارد، همچنان به ابزاری برای بازیابی سیستم خود نیاز دارید. درعوض، میتوانید فایلهای رایانهتان را با تصویربرداری مجدد از آنها بازیابی کنید، اگر تصاویر پشتیبانگیری قبل از عفونت دارید.

نحوه جلوگیری و محافظت در برابر باج افزار LockBit

در نهایت، شما باید اقدامات حفاظتی را برای اطمینان از انعطاف پذیری سازمان خود در برابر هر گونه باج افزار یا حملات مخربی از جانب افست تنظیم کنید. در اینجا چند تمرین وجود دارد که می تواند به شما در آماده سازی کمک کند:

جلوگیری های دسته اول

پسوردهای قوی باید پیاده سازی شوند. بسیاری از نقضهای حساب به دلیل گذرواژههای قابل حدس زدن یا مواردی هستند که به اندازه کافی ساده هستند تا ابزار الگوریتم ظرف چند روز پس از بررسی آن را کشف کند. مرد مطمئن شوید که گذرواژه ایمن را انتخاب کرده اید، مانند انتخاب گذرواژه های طولانی تر با تغییرات کاراکتر، و استفاده از قوانین خودساخته برای ساخت عبارات عبور.

احراز هویت چند عاملی را فعال کنید. با افزودن لایه ها به لاگین های اولیه مبتنی بر رمز عبور، از حملات brute force جلوگیری کنید. در صورت امکان، اقداماتی مانند بیومتریک یا احراز هویت فیزیکی کلید USB را در همه سیستمهای خود لحاظ کنید.

مجوزهای حساب کاربری را دوباره ارزیابی و ساده کنید. مجوزها را به سطوح سختگیرانهتر محدود کنید تا تهدیدات بالقوه از عبور ناامید را محدود کنید. به مواردی که توسط کاربران نقطه پایانی و حسابهای IT با مجوزهای سطح مدیریت دسترسی دارند، توجه ویژه داشته باشید. دامنههای وب، پلتفرمهای مشارکتی، خدمات جلسات وب و پایگاههای داده سازمانی همگی باید ایمن باشند.

حساب های کاربری قدیمی و استفاده نشده را پاک کنید. برخی از سیستم های قدیمی ممکن است دارای حساب هایی از کارمندان قبلی باشند که هرگز غیرفعال و بسته نشده اند. تکمیل بررسی سیستم شما باید شامل حذف این نقاط ضعف بالقوه باشد.

جلوگیری های دسته دوم

اطمینان حاصل کنید که تنظیمات سیستم از تمام مراحل امنیتی پیروی می کنند. این ممکن است زمان بر باشد، اما بازبینی تنظیمات موجود ممکن است مسائل جدید و خطمشیهای قدیمی را نشان دهد که سازمان شما را در معرض خطر حمله قرار میدهد. رویه های عملیات استاندارد باید به طور دوره ای مورد ارزیابی مجدد قرار گیرد تا در برابر تهدیدات سایبری جدید به روز بماند.

همیشه پشتیبانهای کل سیستم و تصاویر ماشین محلی تمیز را آماده کنید. حوادث رخ خواهند داد و تنها محافظ واقعی در برابر از دست دادن دائمی داده ها، کپی آفلاین است. به طور دورهای، سازمان شما باید پشتیبانگیری ایجاد کند تا از هرگونه تغییر مهم در سیستم شما بهروز بماند. در صورت آلوده شدن یک نسخه پشتیبان به عفونت بدافزار، داشتن چندین نقطه پشتیبان چرخشی را برای گزینه انتخاب دوره تمیز در نظر بگیرید.

مطمئن شوید که یک راه حل جامع امنیت سایبری سازمانی در محل خود دارید. در حالی که LockBit میتواند سعی کند حفاظتها را یک بار در یک واحد غیرفعال کند، نرمافزار حفاظت از امنیت سایبری سازمانی به شما کمک میکند تا دانلود فایلها را در کل سازمان با حفاظت همزمان دریافت کنید. درباره Kaspersky Security Solutions for Enterprise بیشتر بیاموزید تا به شما کمک کند از کسب و کار و دستگاه های خود محافظت کنید.

نتیجه

باج افزار LockBit نوعی باج افزار است که اخیراً به دلیل دخالت در حملات متعدد مورد توجه قرار گرفته است. کسب و کارها و سازمان های دولتی را هدف قرار می دهد و عمدتاً از طریق پیوست های ایمیل حمله می کند. LockBit به عنوان یکی از پرکارترین و تهاجمیترین سازمانها در صنعت باجافزار در نظر گرفته میشود و اقدامات آنها باعث افزایش اضطراب در بین متخصصان امنیتی در سراسر جهان شده است.

LockBit با استفاده از روش اخاذی سه گانه، فناوری پیشرفته و حملات سایبری با شدت بالا عمل می کند. باجافزار مشابه خانواده بدافزار LockerGoga & MegaCortex عمل میکند و سه مرحله از عملیات را دنبال میکند: بهرهبرداری، نفوذ، و استقرار. اثرات باجافزار LockBit شامل از دست دادن داده، ضرر مالی، آسیب به شهرت سازمان و مجازاتهای قانونی است.

از اواخر سال 2019، بسیاری از سازمان ها هنوز کار از راه دور را انجام می دهند. ثابت شده است که کار از راه دور منادی حملات باج افزار است. گروه LockBit به طور مداوم اسکریپت باج افزار خود را برای غلبه بر و دور زدن مکانیسم های دفاعی به روز می کند. بنابراین ضروری است که همه کارگران باید اقدامات احتیاطی را انجام دهند.