لپتاپ هکری + معرفی 10 لپتاپ که هکر ها می توانند به راحتی از آن استفاده کنند!🟢

می 20, 2023آسیب پذیری سایبری +معرفی 10 آسیبی که وب سایت یا پایگاه شما با آن مواجه می شوند!

می 25, 2023هک اخلاقی شناسایی نقاط ضعف در سیستمها یا شبکههای رایانهای برای سوء استفاده از آسیبپذیریهای آن است تا بتوان بعداً آنها را برطرف کرد. هکرها از تکنیک های مختلفی برای شناسایی تهدیدات و در نتیجه افزایش امنیت دستگاه استفاده می کنند. این افراد می توانند از سیستم عامل مبتنی بر لینوکس برای هک کامپیوتر یا شبکه استفاده کنند. که شامل طیف گسترده ای از برنامه های کاربردی برای جلوگیری از حملات امنیت سایبری است. در این مقاله می خواهیم به شما بهترین سیستم عامل هکر ها را معرفی کنیم.

بهترین سیستم عامل هکر ها

1) کالی لینوکس

کالی لینوکس یک توزیع امنیتی لینوکس است که به طور خاص برای پزشکی قانونی دیجیتال و تست نفوذ طراحی شده است. این یکی از بهترین سیستم عامل های هک است که دارای بیش از 600 برنامه کاربردی تست نفوذ از پیش نصب شده است (حمله سایبری در برابر آسیب پذیری رایانه عمل می کند). این سیستم عامل می تواند بر روی ویندوز و همچنین سیستم عامل مک اجرا شود.

امکانات:

می توان از آن برای تست نفوذ استفاده کرد.

این پلتفرم در 32 بیت و همچنین 64 بیت موجود است.

کالی لینوکس را می توان بدون نیاز به دانلود نسخه جدید به روز رسانی کرد.

این سیستم عامل می تواند دیسک کامل را رمزگذاری کند.

شما به راحتی می توانید نصب لینوکس کالی را در شبکه خودکار و سفارشی کنید.

پشتیبانی از نصب زنده USB.

دارای حالت پزشکی قانونی است که می توان از آن برای کارهای پزشکی قانونی استفاده کرد.

2) سیستم عامل Parrot

Parrot OS یک سیستم عامل هکر ها است. این یک ویرایشگر آسان برای توسعه نرم افزار دارد. این پلتفرم شما را قادر می سازد تا به صورت خصوصی و ایمن در وب بگردید. هکرها می توانند از سیستم عامل Parrot برای ارزیابی آسیب پذیری، تست نفوذ، پزشکی قانونی کامپیوتری و موارد دیگر استفاده کنند.

امکانات:

این نرم افزار به عنوان نرم افزار سبک وزن که با منابع محدود اجرا می شود در دسترس است.

شما می توانید کد منبع را به روشی که دوست دارید بخوانید و تغییر دهید.

پشتیبانی از کارشناسان را برای کمک به شما در امنیت سایبری ارائه می دهد.

این سیستم عامل هک زیرساخت را با CDN های اختصاصی (شبکه توزیع محتوا) توزیع کرده است.

شما می توانید این سیستم عامل را با دیگران به اشتراک بگذارید.

📚📚📚 بیشتر بخوانید : 👈👈👈 هک تلگرام

3) بک باکس

BackBox یک سیستم عامل منبع باز مبتنی بر اوبونتو است که تست نفوذ و تسهیلات ارزیابی امنیتی را ارائه می دهد. این سیستم همچنین یک جعبه ابزار تجزیه و تحلیل شبکه برای امنیت در محیط IT فراهم می کند. این شامل یک جعبه ابزار است که برای هک اخلاقی مورد نیاز است.

امکانات:

این به شما در تجزیه و تحلیل پزشکی قانونی کامپیوتری، ارزیابی آسیب پذیری و غیره کمک می کند.

طراحی با دقت برای جلوگیری از اضافه کاری.

حداقل منابع سیستم شما را مصرف می کند.

این سیستم عامل هک محیط دسکتاپ را برای استفاده آسان فراهم می کند.

شما را قادر می سازد تا یک حمله در برنامه یا شبکه را شبیه سازی کنید.

ثبات و سرعت را ارائه می دهد.

سیستم عامل هکر ها به شما ویژگی های بیشتری برای هک می دهد

4) بلک آرچ

BlackArch یک پلت فرم رایگان مبتنی بر لینوکس است که شامل طیف گسترده ای از ابزارها برای اتوماسیون، تلفن همراه، شبکه و غیره است. این یک سیستم عامل منبع باز است که به ویژه برای محققان امنیتی و آزمایش کنندگان نفوذ ایجاد شده است. می توانید آن را به صورت جداگانه یا گروهی نصب کنید.

امکانات:

ISO زنده (سازمان بین المللی استاندارد) را با چندین مدیر پنجره ارائه می دهد.

این سیستم عامل را می توان با استفاده از منابع محدود اجرا کرد.

پشتیبانی از بیش از یک معماری

نصب کننده می تواند از منبع ساخته شود.

5) آزمایشگاه امنیتی فدورا

محیط امنیتی فدورا به عنوان سیستم عامل هکر ها شما را قادر می سازد تا روی ممیزی امنیتی، پزشکی قانونی و هک کار کنید. دارای محیط دسکتاپ تمیز و سریع است. این سیستم عامل شامل ابزارهای شبکه ضروری مانند Wireshark، Medusa، Sqlninja، Yersinia و غیره است. محیط امنیتی فدورا تست قلم و تست امنیتی را ساده می کند.

امکانات:

دارای یک منوی سفارشی شده است که تمام دستورالعمل های مورد نیاز برای دنبال کردن مسیر تست درست را ارائه می دهد.

این ابزار می تواند Live USB creator (یک سیستم عامل کامل که می تواند بوت شود) ایجاد کند.

می توانید نتیجه آزمایش خود را برای همیشه ذخیره کنید.

این یک تصویر زنده ایجاد می کند تا نصب نرم افزار را در حین اجرا ممکن کند.

6) لینوکس دراکوس

Dracos Linux یک سیستم عامل منبع باز است که تست نفوذ را ارائه می دهد. این ابزار با طیف گستردهای از ابزارها، مانند پزشکی قانونی، جمعآوری اطلاعات، تجزیه و تحلیل بدافزار، و موارد دیگر پر شده است.

امکانات:

همه می توانند از این بستر برای مطالعه، اصلاح و توزیع مجدد استفاده کنند.

Dracos Linux یک سیستم عامل سریع برای انجام تجزیه و تحلیل بدافزار است.

این سیستم عامل هکر اطلاعات شخصی حساس شما را جمع آوری نمی کند.

انجام تحقیقات امنیتی را برای هکرهای اخلاقی آسان می کند.

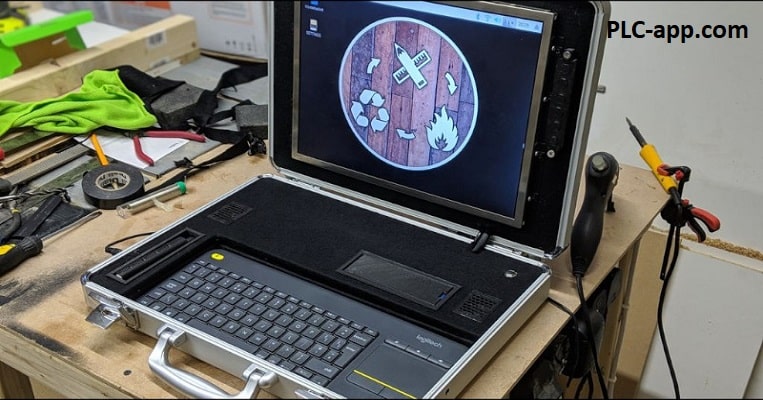

📚📚📚 بیشتر بخوانید : 👈👈👈 لپتاپ هکری

7) کین

CAINE یک برنامه مبتنی بر اوبونتو است که یک محیط کامل پزشکی قانونی را ارائه می دهد که یک رابط گرافیکی ارائه می دهد. این سیستم عامل را می توان به عنوان یک ماژول در ابزارهای نرم افزاری موجود ادغام کرد. این یکی از بهترین سیستم عامل ها برای هک است که به طور خودکار یک جدول زمانی را از RAM استخراج می کند.

امکانات:

این یک پروژه متن باز است.

CAINE همه دستگاه ها را در حالت فقط خواندنی مسدود می کند.

می توانید ادغام کنید

این سیستم عامل را به نرم افزار موجود تبدیل کنید.

یک محیط از محقق دیجیتالی در طول بررسی دیجیتال پشتیبانی می کند.

شما می توانید ویژگی های CAINE را سفارشی کنید.

این یک سیستم عامل کاربر پسند ارائه می دهد.

8) چارچوب تست وب سامورایی

Samurai Web Testing Framework یک ماشین مجازی است که در VMWare (نرم افزار محاسبات ابری) VirtualBox (محصول مجازی سازی) پشتیبانی می شود. این محیط لینوکس زنده برای انجام تست قلم وب پیکربندی شده است. این شامل ابزارهای مختلفی برای حمله به وب سایت ها است.

امکانات:

این یک پروژه متن باز است

چارچوب تست وب سامورایی بر حمله به وب سایت ها تمرکز دارد.

برای یک محیط تست قلم وب از پیش پیکربندی شده است.

ویژگی هایی که می توان از آنها برای تمرکز بر حمله به وب سایت استفاده کرد.

این شامل ابزارهایی مانند WebScarab (ابزار تست برنامه امنیت وب) و ابزار ratproxy (سرور پروکسی وب) است.

کالی لینوکس در بین انواع سیستم عامل ها محبوب ترین سیستم عامل هکر ها است

9) جعبه ابزار امنیت شبکه (NST)

Network Security Toolkit (NST) یک درایو فلش USB/DVD زنده مبتنی بر لینوکس و سیستم عامل هکر ها است. این ابزار رایگان و منبع باز شبکه و ابزارهای امنیتی رایانه ای را ارائه می دهد که می توانند برای هک استفاده شوند. این توزیع توسط هکرها برای انجام کارهای روزمره امنیتی و نظارت بر ترافیک شبکه استفاده می شود.

امکانات:

شما به راحتی می توانید به برنامه های امنیتی شبکه منبع باز دسترسی داشته باشید.

استفاده از WUI (رابط کاربری وب) آسان است.

جعبه ابزار امنیت شبکه می تواند به عنوان اعتبارسنجی تحلیل امنیت شبکه استفاده شود.

این شامل نظارت بر روی سرور مجازی دارای ماشین های مجازی است.

10) DemonLinux

DemonLinux یک توزیع لینوکس است که برای هک استفاده می شود. دارای محیط دسکتاپ سبک است. این پلتفرم دارای تم تیره و رابط کاربری کاربر پسند است. DemonLinux به شما کمک می کند تنها با فشار دادن یک کلید هر چیزی را جستجو یا باز کنید.

امکانات:

با فشردن کلید Windows می توانید فوراً موارد مورد نیاز را جستجو کنید.

دارای طراحی داک ساده است (نواری که در پایین سیستم عامل قرار دارد).

با فایرفاکس و گوگل کروم کار می کند.

با استفاده از منوی دسترسی سریع برای صرفه جویی در وقت، به راحتی دسکتاپ ضبط کنید یا از صفحه نمایش عکس بگیرید.

📚📚📚 بیشتر بخوانید : 👈👈👈 کد هک گوشی چیست ؟ با چه کدی گوشی را هک کنیم ؟

11) ArchStrike

ArchStrike یک سیستم عامل است که می تواند برای متخصصان و محققان امنیتی استفاده شود. از استانداردهای Arch Linux OS پیروی می کند تا بسته ها را به درستی نگهداری کند. از این محیط می توان برای تست قلم و لایه امنیتی استفاده کرد. شما به راحتی می توانید آن را بدون هیچ مشکلی نصب یا حذف کنید.

امکانات:

این دو مجموعه از بسته های مشاهده اصلی و همه بسته های ردیابی شده را ارائه می دهد.

این محیط شامل برنامه های کاربردی منبع باز برای بررسی است.

دارای امکانات تشخیص سخت افزاری است.

سیستم عامل هکر ها می تواند کد نویسی را به نحوی متفاوت اجرا کتد

سوالات متداول

💻 کدام سیستم عامل برای هک کردن بهتر است؟

در زیر لیستی از بهترین سیستم عامل هکر ها وجود دارد:

کالی لینوکس

سیستم عامل Parrot

بک باکس

آزمایشگاه امنیتی فدورا

کین

چارچوب تست وب سامورایی

DemonLinux

ArchStrike

سیستم عامل ترجیحی هکرهای حرفه ای؟

بر اساس ادعای هک پرخطر، برخی از هکرها از ویندوز مایکروسافت استفاده می کنند تا شناسایی نشوند. از آنجایی که ویندوز یک هدف محبوب برای هکرها است، آنها باید از محیط های فقط ویندوز برای استفاده از بدافزارهای مبتنی بر ویندوز، چارچوب دات نت، تروجان ها یا ویروس ها استفاده کنند. هکرها با استفاده از لپتاپهای یکبار مصرف ارزانقیمت که Craigslist را خریداری میکنند، یک تصویر شبح قابل بوت سبک ایجاد میکنند که نمیتوان آنها را ردیابی کرد. این کامپیوترها شامل کارت SD و پورتهای USB منحصربهفرد هستند که در صورت لزوم میتوان آنها را در سطل زباله، دفن یا حتی بلعید.

چندین مهاجم با افزودن فضای ذخیرهسازی قابل خواندن اضافی برای بخشهای فقط خواندنی سیستمعامل و ذخیرهسازی محلی دائمی محدود، بالاتر و بالاتر میروند. برخی از آنها که نگران هستند، حتی فراتر میروند و یک دکمه فوری برای تمیز کردن RAM در نظر میگیرند.

یک کارت SD فشرده و رمزگذاری شده با تصویر شبح سیستم عامل قابل بوت تولید می شود. سپس مشعل لپ تاپ به روشی جدا شده و دور انداخته می شود. تخریب فیزیکی رم، هارد دیسک و کارت شبکه توسط هکرها مراقبت ویژه ای می شود. چنین رایانه هایی گهگاه با یک مشعل دمنده یا پتک از بین می روند.

بیشتر بخوانید🚀🚀🚀🚀🚀» سیستم عامل لینوکس

مهارت ها و گواهینامه های هکر اخلاقی

تخصص گسترده کامپیوتری برای یک هکر اخلاقی ضروری است. آنها اغلب در یک جنبه از زمینه هک اخلاقی تخصص دارند و به متخصصان موضوع تبدیل می شوند (SME)

همه هکرهای اخلاقی باید موارد زیر را داشته باشند:

تسلط به زبان های برنامه نویسی

تخصص در سیستم عامل

درک عمیق از شبکه

پایه قوی در اصول امنیت اطلاعات

گواهینامه امنیت سایبری بر آخرین تهدیدات امنیتی و بردارهای حمله پیشرفته با نمایش عملی در زمان واقعی تکنیک های جدید هک متمرکز شده است. این کار شما را تقویت می کند و به شما کمک می کند تا معنای هک را برای جهان تغییر دهید!

در زیر برخی از شناخته شده ترین و اخذ شده ترین گواهینامه ها آمده است:

1. EC-Council CEH

گواهینامه هکر اخلاقی (CEH) شورای گواهی EC اولین پیشنهاد و احتمالاً انتخاب خوبی در بازار امروز است.

دانش آموزان در مورد روش های هک فعلی، سوء استفاده ها، روندهای امنیتی، حملات احتمالی، و نحوه استفاده از ابزارهای حرفه ای برای به خطر انداختن موفقیت آمیز سیستم ها در CEHv11، یاد می گیرند.

2. قلم امنیتی تهاجمی 200 (OSCP)

آموزش پایه ای برای استفاده از بهترین سیستم عامل لینوکس کالی برای هک ارائه شده توسط Offensive Security، تست نفوذ با لینوکس کالی (PEN-200) نامیده می شود.

تاکید کاربر به جای صرف سخنرانی و مطالعه آکادمیک بر یادگیری عملی است و کمپین “بیشتر تلاش کن” هم تفکر انتقادی و هم حل مسئله را ترویج می کند.

شما به یک پایه محکم در تئوری شبکه نیاز دارید و دانش با ویندوز، لینوکس و Bash/Python مفید خواهد بود.

3. تستر نفوذ GIAC

یکی دیگر از گواهینامه های ارائه شده در زمینه هک اخلاقی SANS GPEN است. شناخته شده ترین گواهینامه ارائه شده توسط موسسه SysAdmin، Networking و Security (SANS) تست نفوذ GIAC (GPEN) است.

این بیشتر تکنیک های فنی عمیق را برای تأیید از گزارش و محدوده به بعد مورد بحث قرار می دهد. حمله به هش رمز عبور، حملات رمز عبور پیچیده، اسکن هدف اولیه، اصول اولیه بهره برداری، اصول تست قلم، اسکن آسیب پذیری، جابجایی فایل ها با اکسپلویت، شناسایی و حملات برنامه های وب از اهداف اصلی یادگیری GPEN هستند.

4. SEC542: تست نفوذ برنامه وب و هک اخلاقی

SEC542 که بر آزمایش و هک اخلاقی برنامههای آنلاین سازمانی تأکید دارد، انتخاب دیگری از سوی موسسه SANS است که باید در نظر گرفته شود.

اهداف اصلی SEC542 این است که به شرکت کنندگان آموزش دهد که چگونه آسیب پذیری های توضیح وب را شناسایی کنند، چگونه از آنها سوء استفاده کنند و مهاجمان از چه ابزارها و استراتژی هایی می توانند برای نفوذ به این نوع نرم افزار استفاده کنند.

5. CREST

آزمون ها و برنامه های صدور گواهینامه CREST به طور گسترده در کشورهای متعددی شناخته شده است. بریتانیا، اروپا، آسیا و استرالیا برخی از این کشورها هستند. این آزمون به شناخت و آموزش افراد واجد شرایط قلم کمک می کند. این سازمان غیرانتفاعی به نیازهای یک بازار امنیت اطلاعات فنی پاسخ میدهد که خواستار کمک یک بخش خدمات کنترلشده و سازمانیافته است.

در بخش امنیت سایبری فنی بینالمللی، CREST از توسعه تخصص، شایستگی و قابلیت اطمینان با کیفیت بالا پشتیبانی میکند.

نتیجه

کشف حوزه هک اخلاقی و تست نفوذ جذاب است. هرگز زمان بهتری برای تسلط بر هک اخلاقی برای افرادی که به این حوزه از امنیت رایانه علاقه مند هستند وجود نداشته است. با افزایش هزینه حملات سایبری، بدون شک تقاضا برای افراد دارای این استعدادها افزایش خواهد یافت. مشاغل در هک اخلاقی می توانند به خوبی پرداخت کنند و امنیت شغلی را فراهم کنند. به هر صورت باید برای این کار از امکانات هکر ها هم استفاده کنید. مثلا سیستم عامل هکر ها.

سایه های هک اخلاقی از سیاه تا سفید تا خاکستری متغیر است. هکرهای سیاه پوست از مهارت های خود برای اهداف بدخواهانه استفاده می کنند، در حالی که هکرهای سفید پوست از آن برای اهداف خوب استفاده می کنند. یکی از مهمترین مهارتها برای هر متخصص امنیت فناوری اطلاعات، مهارتهای اخلاقی استcking که ابزار اصلی تقویت امنیت شبکه است. علاوه بر این، هکرهای سفیدپوست با تعیین اینکه آیا یک شبکه ضعیف، در معرض یا در معرض حمله خارجی قرار دارد، هک اخلاقی را انجام می دهند.